Hauptinhalt

Schadsoftware

Was ist Schadsoftware?

Cyberkriminelle begnügen sich leider seit längerem nicht mehr damit, unsere Daten mithilfe von Phishing oder Social Engineering auszuspionieren. Sie setzen Programme ein, die Daten auf unseren Systemen ausspionieren, Zugriffe auf Daten und Systeme einschränken oder sogar gänzlich verhindern. Der Shooting-Star unter der Schadsoftware ist die so genannte Ransomware. Das Geschäftsmodell von Angreifer/innen, die Ransomware einsetzen, ist einfach: Daten gegen Geld. Sobald die Ransomware den Weg auf Ihren Rechner gefunden hat, werden all Ihre Daten verschlüsselt. Gegen eine an die Angreifer/innen meist in Bitcoin zu entrichtende Servicepauschale, können Sie den Zugriff auf Ihre Daten allerdings zurückerhalten. Ein schlechter Deal? Auf jeden Fall!

Wo kommt das her?

Mit dem Aushebeln von Teilen des Emotet-Netzwerkes haben die Ritter des Guten zwar einen Teilerfolg gegen Ransomware errungen, trotzdem sind nach wie vor dutzende Programme unterwegs, die auf einem Rechner oder in einem Netzwerk mehr als Kopfzerbrechen verursachen.

Es gibt drei typische Wege, wie Sie sich mit einer Schadsoftware infizieren können:

- E-Mails mit Schadsoftware im Anhang,

- Manipulierte Webseiten, über die Schadsoftware verteilt wird (die Links zu diesen Seiten erhalten Sie gerne per E-Mail),

- Sicherheitslücken in Betriebssystemen und Programmen, die eine Schadsoftware gezielt ausnutzt.

Die Schadsoftware schlägt unmittelbar oder erst nach einiger Zeit zu und beginnt dann beispielsweise mit der Verschlüsselung der Daten. Wenn die Schadsoftware aber "nur" Ihre Daten abgrast oder eine Kryptowährung schürft, kriegen Sie von der Infektion vielleicht gar nichts mit. Eine Infektion macht sich also nicht immer sofort bemerkbar und wenn Daten verschlüsselt sind, hilft nur ein ordentliches Backup.

Tacheles. Wie sieht sowas an der Philipps-Universität aus?

In der Vergangenheit haben sich die Angreifer/innen darauf konzentriert, uns mit einem Anhang oder einem Link in einer E-Mail Ihre Schadsoftware unterzujubeln. Deshalb haben wir auch für dieses Szenario zwei authentische Beispiele herausgesucht:

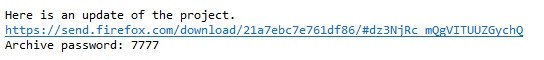

Beispiel 1

E-Mails mit diesem Inhalt wurden und werden des Öfteren verschickt. Häufig verwenden die Angreifer/innen auch vermeintlich vertrauenswürdige Clouds wie Google Drive oder Dropbox zum Upload ihrer Schadsoftware. Das lässt den Link vertrauenswürdiger erscheinen.

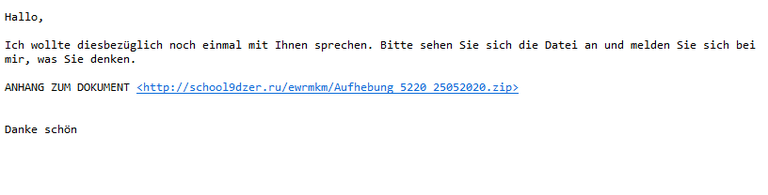

Beispiel 2

In diesem Fall haben sich die Angreifer/innen nicht die Mühe gemacht, einen vertrauenswürdigeren Ort für ihre Schadsoftware zu suchen. Es ist üblich, dass sich die Schadsoftware in Office- oder Archivdateien (*.zip, *.rar) versteckt.

So schützen Sie sich:

- Bewahren Sie Ruhe und reagieren Sie nicht überhastet, auch wenn es vermeintlich schnell gehen muss. Nehmen Sie sich die Zeit, um über die E-Mail nachzudenken.

- Kennen Sie die Absenderin bzw. den Absender? Macht es Sinn, dass sie bzw. er Sie anschreibt? Rufen Sie die Person an, wenn Sie sich nicht sicher sind.

- Prüfen Sie die Links in der E-Mail, bevor Sie sie anklicken. Hierfür können Sie mit der Maus darüberfahren oder per Rechtsklick kopieren und zunächst in eine Suchmaschine einfügen.

- Angreifer/innen fälschen in der Regel ihre Absendeadresse, deshalb: Schauen Sie genau hin, von wem die E-Mail wirklich kommt.

- Halten Sie Ihr Betriebssystem und alle installierten Programme immer auf dem neuesten Stand. Installieren Sie Updates so schnell wie möglich.

- Deinstallieren Sie Programme und Apps, die Sie nicht benötigen. Je weniger Programme Sie auf Ihrem Rechner haben, desto geringer die Angriffsfläche durch Sicherheitslücken.

- Virenschutzprogramme stoßen bei mancher Schadsoftware an ihre Grenzen, weil die Angreifer/innen diese ständig weiterentwickeln und die Hersteller mit den Updates für ihre Virenschutzprogramme nicht hinterher kommen. Allerdings schützen Virenschutzprogramme Sie vor älteren Versionen von Schadsoftware und anderen Viren.

- Machen Sie regelmäßige Backups. Wenn Sie bei einer Infektion mit einer Schadsoftware Ihren Rechner mit einem vollständigen Backup wiederherstellen können, haben Sie gewonnen. Außerdem kann jedes System aufgrund von Verschleiß oder Produktionsfehlern plötzlich ausfallen. Ein Backup ist also nicht nur bei Ransomware hilfreich.

Im Falle des Falles: Maßnahmen bei einer Infektion

Befallenes Gerät vom Netz nehmen

Eine Schadsoftware hat es in der Regel nicht nur auf ein Gerät, sondern auch auf alle anderen angeschlossenen Systeme wie USB-Sticks oder sogar Netzlaufwerke abgesehen.

Trennen Sie daher Ihr Gerät sofort vom Netzwerk (ziehen Sie das Kabel oder schalten Sie Ihr WLAN aus), wenn es infiziert ist und entfernen Sie USB-Sticks und andere Speichermedien.

Auf Lösegeldforderungen nicht eingehen!

Sollte auf Ihrem Bildschirm eine Lösegeldforderung erscheinen, dann gehen Sie nicht darauf ein.

Das hat drei Gründe:

- Zahlen Sie, bestätigen Sie die Angreifer/innen und finanzieren ihre kriminellen Machenschaften

- Es gibt keine Garantie, dass Ihnen die Angreifer/innen eine Möglichkeit zur Entschlüsselung der Daten bereitstellen. Häufig melden sich die Angreifer/innen nach der Zahlung nie wieder.

- Oft werden zu Ransomware Entschlüsselungs-Tools im Internet bereitgestellt, mit denen Sie zuverlässig Ihre Daten entschlüsseln können.

Ansonsten gilt:

Ruhe bewahren & IT-Notfall melden.

Wenden Sie sich bitte an Ihre IT-Administration und/oder an:

IT-Notfallrufnummer: 06421 28-28281

E-Mail: it-sicherheit@uni-marburg.de

In eigener Sache:

Lassen sie die Angreifer/innen alt aussehen: Nehmen Sie an unserer Online-Schulung zum Thema IT-Sicherheit Teil und knacken Sie den Highscore im Mini-Spiel Spot The Phish. Neben Informationen zum Thema Phishing sehen Sie dort die spannende Serie The Inside Man und erfahren alles rund um das Thema IT-Sicherheit.