Hauptinhalt

Schadsoftware

Was versteht man unter Schadsoftware?

Schadsoftware (Malware) ist ein Überbegriff für Programme, mit denen Cyberkriminelle Computer, Smartphones oder ganze IT-Systeme gezielt angreifen. Im Gegensatz zu Phishing oder Social Engineering, bei denen es um das Ausspähen von Daten oder das Ausnutzen menschlicher Schwächen geht, steht bei Schadsoftware die Manipulation oder Schädigung technischer Systeme im Vordergrund.

Schadsoftware ist besonders gefährlich, weil …

… sie häufig unbemerkt auf Systeme gelangt;

… sie im schlimmsten Fall Daten ausspioniert, Geräte lahmlegt oder den Zugriff auf wichtige Dateien blockiert;

… sie sich schnell verbreiten und verschiedene Systeme gleichzeitig infizieren kann.

Ein besonders verbreiteter Typ ist Ransomware. Hierbei verschlüsseln Angreifende Ihre Daten und fordern ein Lösegeld. Doch Vorsicht: selbst bei Zahlung stehen die Chancen auf eine Entschlüsselung schlecht. Obwohl Teile des Emotet-Netzwerks ausgeschaltet wurden, kursieren weiterhin viele Schadprogramme. Typische Wege einer Infektion sind:

- E-Mail-Anhänge: Bereits das Öffnen kann die Schadsoftware aktivieren.

- Manipulierte Webseiten: Über kompromittierte Seiten oder Links in E-Mails und Werbung.

- Sicherheitslücken: Ausgenutzte Schwachstellen in Programmen oder Betriebssystemen.

- Unsichere Downloads: Dateien aus dubiosen oder nicht vertrauenswürdigen Quellen.

Beachte: Schadsoftware bleibt oft zunächst unbemerkt, arbeitet im Hintergrund oder führt Angriffe verzögert aus. Regelmäßige und sichere Backups bieten den besten Schutz vor Datenverlust.

Beispiele - Wie sowas überhaupt aussieht:

Auch im Bereich der Schadsoftware setzen Angreifende auf bewährte und alltägliche Kommunikationswege. Besonders häufig wird versucht, Ihnen Schadsoftware durch einen präparierten Anhang oder einen manipulierten Link in einer scheinbar harmlosen E-Mail unterzuschieben. Oft wirken diese Nachrichten vertrauenswürdig und setzen auf Dringlichkeit oder Routine, um Sie zu einer unüberlegten Handlung zu bewegen.

Im Folgenden zeigen wir Ihnen zwei authentische Beispiele aus der Vergangenheit, in denen Mitglieder und Angehörige der Philipps-Universität gezielt per E-Mail mit Schadsoftware attackiert wurden.

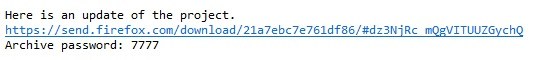

Inhalt ausklappen Inhalt einklappen Beispiel 1 - Links

Screenshot einer schadhaften E-Mail

Screenshot einer schadhaften E-MailAngreifende nutzen häufig scheinbar vertrauenswürdige Cloud-Dienste wie Google Drive, Dropbox oder Firefox Send, um Schadsoftware zu verteilen. Dadurch erscheinen die enthaltenen Links auf den ersten Blick seriös und verleiten leicht zum unüberlegten Anklicken. Prüfen Sie bei solchen Nachrichten immer sorgfältig, ob Sie tatsächlich einen Download erwarten, und achten Sie auf ungewöhnliche Adressbestandteile oder Zeichenfolgen im Link. Seien Sie besonders wachsam bei unerwarteten oder unaufgefordert versendeten Download-Links!

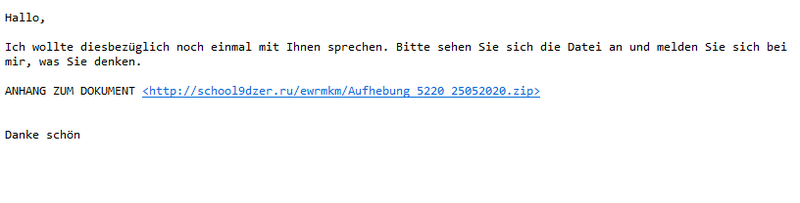

Inhalt ausklappen Inhalt einklappen Beispiel 2 - Anhänge

Screenshot einer Qakbot Phishing Mail

Screenshot einer Qakbot Phishing MailIn manchen Fällen verzichten Angreifende darauf, vertrauenswürdige Cloud-Dienste zu verwenden, und versenden ihre Schadsoftware direkt als Anhang. Häufig verbirgt sich die Schadsoftware in scheinbar harmlosen Office-Dokumenten oder Archivdateien wie *.zip oder *.rar. Seien Sie besonders vorsichtig bei unerwarteten E-Mail-Anhängen und öffnen Sie diese nur, wenn Sie deren Herkunft und Inhalt eindeutig verifizieren können.

Wie kann man sich davor schützen?

Warnsignale

- Unerwartete E-Mails mit Anhängen oder Links

- Unbekannte oder ungewöhnlich geschriebene Absenderadresse

- Dringende Handlungsaufforderungen („sofort öffnen“, „jetzt handeln“, "installiere das")

- Office-/Archivdateien als Anhang (*.docx, *.zip, *.rar)

- Links zu Cloud-Diensten mit langen, kryptischen Adressen

- Grammatikfehler oder untypische Formulierungen

Schutzmaßnahmen

- Ruhe bewahren und E-Mails, Anhänge und Links sorgfältig prüfen, bevor Sie reagieren.

- Absenderadressen und deren Anliegen überprüfen und im Zweifel persönlich oder telefonisch nachfragen.

- Mit der Maus über Links fahren, um die tatsächliche Zieladresse zu erkennen.

- Unbekannte oder unerwartete Anhänge niemals ungeprüft öffnen.

- Betriebssystem und Programme stets aktuell halten und Updates zeitnah installieren.

- Nicht mehr benötigte Programme und Apps deinstallieren, um die Angriffsfläche zu verringern.

- Regelmäßig vollständige und sichere Backups Ihrer wichtigsten Daten erstellen, um im Notfall schnell reagieren zu können.

Fazit: Bleiben Sie achtsam, prüfen Sie E-Mails und Anhänge kritisch und schützen Sie sich durch regelmäßige Updates und Backups.

Downloaden Sie unser Cheat Sheet zum Thema Phishing-Mails erkennen

Besuchen Sie unsere IT-Sicherheitsschulung, um sich effektiv vor Cyberangriffen zu wappnen

Wenn das Kind in den Brunnen fällt ...

Trotz aller Vorsicht kann es passieren, dass eine Schadsoftware auf Ihr Gerät gelangt – gerade in stressigen Situationen oder bei besonders überzeugenden E-Mails. Wichtig ist dann, ruhig zu bleiben und schnell zu handeln, um größere Schäden zu vermeiden. Deshalb:

1. Schritt: Trennen Sie Ihr Gerät sofort vom Netzwerk (WLAN ausschalten oder Netzwerkkabel ziehen) und entfernen Sie externe Speichermedien wie USB-Sticks und Festplatten, um die Ausbreitung einzudämmen.

2. Schritt: Gehen Sie nicht auf Lösegeldforderungen ein, selbst wenn der Zugriff auf Ihre Daten gesperrt ist.

- Mit einer Zahlung unterstützen Sie die Angreifer/innen und motivieren sie zu weiteren Straftaten.

- Es gibt keinerlei Garantie, dass Ihnen tatsächlich ein Entschlüsselungscode zur Verfügung gestellt wird.

- Für viele Ransomware-Varianten existieren bereits Entschlüsselungstools, die Sie im Internet finden können.

3. Schritt: Informieren Sie umgehend Ihre IT-Administration oder eine Fachperson!

Ruhe bewahren & IT-Notfall melden.

Wenden Sie sich bitte an Ihre IT-Administration und/oder an:

IT-Notfallrufnummer: 06421 28-28281

E-Mail: it-sicherheit@uni-marburg.de